Biztonsági kutatók több mint ötszáz olyan androidos alkalmazást találtak, melyek egy közösen használt szoftverelem miatt képesek lehetnek kémkedni a felhasználók után.

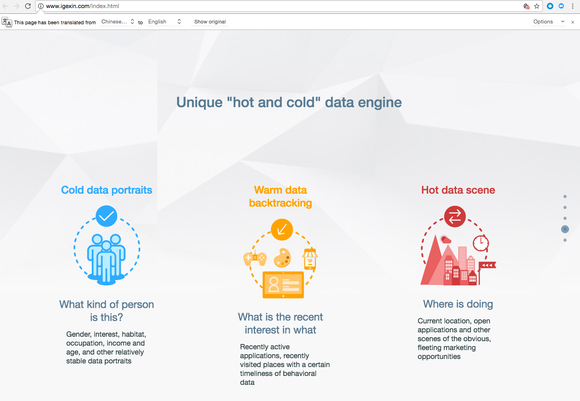

A felfedezésről a Lookout mobilbiztonsági cég munkatársai számoltak be hivatalos blogjukon, ahol leírták, hogy az érintett alkalmazásokat több mint százmillió alkalommal töltötték le a Google Play alkalmazásboltból. A biztonsági kockázatot az okozza, hogy ezeknek az alkalmazásoknak a fejlesztői a hirdetések menedzselésére egy Igexin nevű szoftverfejlesztői készletet (SDK) használtak fel.

A kínai eredetű Igexin trükközik, hogy megússza a rosszindulatú programok kiszűrését, melyet az áruházba való bekerülés engedélyezéséhez folytatnak le: kezdetben teljesen ártatlannak tűnik, ám amikor már letölthetővé válik az alkalmazás, a beépített modul felveszi a kapcsolatot egy Igexin-szerverrel, ahonnan pluginokat tölt le, majd beépíti őket az alkalmazásba, mely ezek segítségével adatokat gyűjt.

Ezt a funkcióját a kutatók akkor fedezték fel, amikor rutinvizsgálatot folytattak, és ennek keretében figyelték azokat az alkalmazásokat, amelyek olyan szerverekkel kommunikálnak, melyeknek „rossz a hírük”, vagyis előfordult már, hogy azok kártékony kódokat terjesztettek. Így jöttek rá, hogy egy Igexin SDK-t használó alkalmazás nagy méretű titkosított fájlokat tölt le – ez már eleve gyanús volt. Ezek után tovább vizsgálódtak, és rájöttek, hogy az Igexin SDK egyes verziói rendelkeznek ezzel a funkcionalitással.

A kutatók értesítették felfedezésükről a Google-t, akik ezek után vagy törölték az érintett alkalmazásokat az áruházból, vagy lecserélték őket egy frissített, biztonságos változatra. Ugyanakkor azok a felhasználók, akik még a kockázatos programot használják, még mindig veszélyben vannak, és csak abban lehet reménykedni, hogy letöltik a frissítéseket.